Configuration d'une politique de mots de passe

Ce document décrit comment configurer une politique de mots de passe.

- Accès à la politique de mot de passe LDAP

- Configuration de la qualité du mot de passe (spécifique Digdash Enterprise)

La politique de mot de passe se règle à deux endroits :

- Les stratégies de protection, du cycle de vie, et une partie des contraintes de qualité du mot de passe se définissent directement dans le LDAP supporté en standard ( OpenLDAP 2.0+).

- Les règles de qualité du mot de passe (syntaxe) se définissent dans un fichier de configuration DigDash Enterprise.

Pour la partie configuration LDAP nous recommandons l'utilisation du logiciel Apache Directory Studio.

Accès à la politique de mot de passe LDAP

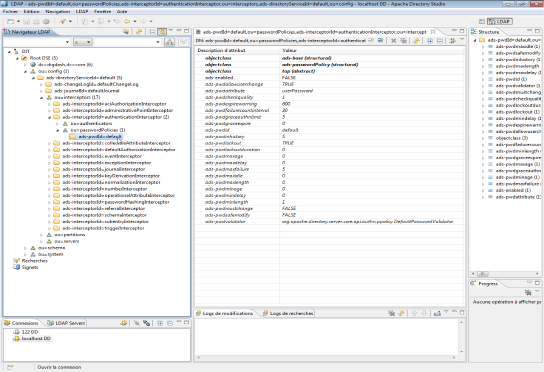

La politique du mot de passe dans LDAP passe par un intercepteur LDAP. Pour le configurer, il faut se connecter au LDAP avec Apache Directory Studio, avec un utilisateur admin LDAP.

Une fois connecté, dépliez les nœuds suivants (voir copie d'écran pour plus de détails) :

ou=config

ads-directoryServiceId=default

ou=interceptors

ads-interceptorId=authenticationInterceptor

ou=passwordPolicies

ads-pwdId=default

Description des attributs principaux

Le tableau suivant décrit les attributs principaux utilisables pour configurer une politique de mot de passe dans OpenLDAP :

| Fonction | Attribut | Type | Valeur défaut | Description |

| Protection | Protection du mot de passe en cas d'attaques. Bloque le mot de passe après un certain nombre de tentatives de connexions échouées. | |||

| ads-pwdlockout | Booléen | TRUE | TRUE : Active la fonction de blocage du mot de passe FALSE : désactive la fonction de blocage du mot de passe | |

| ads-pwdlockoutduration | Entier (secondes) | 0 | Détermine le temps de blocage en cas de tentatives infructueuses de saisies de mots de passe. 0 : blocage infini : Un administrateur du LDAP devra débloquer le mot de passe. | |

| ads-pwdfailurecountinterval | Entier (secondes) | 30 | Détermine le délai de purge du compteur des tentatives infructueuses. | |

| ads-pwdmaxfailure | Entier | 5 | Si la fonction de blocage de mot de passe est activée (ads-pwdlockout = TRUE), cet attribut détermine le nombre d'échecs successifs qui bloqueront le mot de passe. | |

| Qualité | Règles de qualité du mot de passe Note : Par défaut DigDash Enterprise stocke les mots de passe dans LDAP de façon "hachée" (hash). De ce fait ce dernier n'a pas le mot de passe original saisi par l'utilisateur et ne peut donc pas en contrôler la qualité. Ce contrôle est directement effectué dans DigDash (voir chapitre suivant dans ce document). Les attributs suivants sont documentés dans le cas où ce comportement par défaut serait modifié. Certains d'entre eux sont malgré tout utilisés (ex: historique). | |||

| ads-pwdcheckquality | Entier | 1 | Type de qualité du mot de passe : 0 : La qualité du mot de passe n'est pas vérifiée. 1 : La qualité est contrôlée si possible (non haché). Si le mot de passe est haché, ou dans une forme impossible à évaluer, le mot de passe est accepté. 2 : La qualité est toujours contrôlée. Si le mot de passe est haché ou dans une forme impossible à évaluer, le mot de passe est rejeté. Note : Le contrôle de qualité des mots de passe est effectué dans DigDash Enterprise. Il faut laisser la valeur de cet attribut à 0 ou 1. | |

| ads-pwdinhistory | Entier | 5 | LDAP peut garder un historique des mots de passe utilisés pour un utilisateur. Cet attribut détermine le nombre d'entrées de cet historique. | |

| ads-pwdminage | Entier (secondes) | 0 | Si l'historique des mots de passe est actif, cet attribut détermine le délai minimal entre 2 changements de mot de passe. | |

| ads-pwdminlength | Entier (caractères) | 1 | Cet attribut détermine la longueur minimale du mot de passe en caractères. Note : Le contrôle de qualité des mots de passe est effectué dans DigDash Enterprise. Il faut laisser la valeur de cet attribut à 1. | |

| ads-pwdmaxlength | Entier (caractères) | 0 | Cet attribut détermine la longueur maximale du mot de passe en caractères. Note : Le contrôle de qualité des mots de passe est effectué dans DigDash Enterprise. Il faut laisser la valeur de cet attribut à 0. | |

| Cycle de vie | Gestion du cycle de vie du mot de passe. | |||

| ads-pwdallowuserchange | Booléen | TRUE | TRUE : L'utilisateur peut changer son mot de passe. FALSE : L'utilisateur ne peut pas changer son mot de passe. | |

| ads-pwdexpirewarning | Entier (secondes) | 600 | Détermine si le serveur LDAP doit renvoyer un avertissement si une expiration de mot de passe va arriver dans le délai spécifié. | |

| ads-pwdgraceauthnlimit | Entier | 5 | Si le mot de passe expire, cet attribut détermine le nombre de fois où l'utilisateur pourra quand même l'utiliser avant son expiration définitive. Note : DigDash Enteprise consomme un jeton de ce compteur pour effectuer le changement de mot de passe. Il faut donc ajouter 1 à cette valeur cette valeur par rapport au nombre réel de tentatives que vous voulez permettre : Si ads-pwdgraceauthnlimit = 6, cela correspond à 5 tentatives réelles pour l’utilisateur. Les messages d’avertissements prennent en compte ce décalage. | |

| ads-pwdgraceexpire | Entier (secondes) | 0 | Si le mot de passe expire, cet attribut détermine le délai pendant lequel l'utilisateur pourra quand même utiliser ce mot de passe avant son expiration définitive. 0 : pas de délai | |

| ads-pwdmaxage | Entier (secondes) | 0 | Durée de vie du mot de passe avant expiration. 0 : le mot de passe n'expire jamais. | |

| ads-pwdmaxidle | Entier (secondes) | 0 | Délai d'inactivité maximum du mot de passe. Une fois ce délai dépassé le mot de passe expire. | |

| ads-pwdmustchange | Booléen | FALSE | TRUE : le mot de passe doit être changé. | |

| ads-pwdsafemodify | Booléen | FALSE | Pour le changement de mot de passe. TRUE : L'utilisateur doit saisir son mot de passe actuel avant modification. FALSE : L'utilisateur ne doit pas saisir son mot de passe actuel avant modification. Note : DigDash Enterprise force déjà la saisie du mot de passe actuel avant sa modification. Ce paramètre doit rester FALSE. | |

| Autre | Autres fonctions avancées et/ou non supportées | |||

| ads-pwdmindelay | Entier | 0 | Non supporté | |

| ads-pwdmaxdelay | Entier | 0 | Non supporté | |

| ads-pwdattribute | Chaîne | userPassword | Nom de l'attribut où est stocké le mot de passe dans le LDAP. Note : Changer ce paramètre est déconseillé dans DigDash Enterprise. | |

Configuration de la qualité du mot de passe (spécifique Digdash Enterprise)

Par défaut DigDash Enterprise stocke les mots de passe des utilisateurs de manière "hachée" dans LDAP. De ce fait ce dernier n'a pas le mot de passe original saisi par l'utilisateur et ne peut donc pas en contrôler la qualité. Ce contrôle est directement effectué dans DigDash.

Ce chapitre décrit comment configurer les contraintes de mot de passe.

Les règles de qualité du mot de passe sont définies dans le fichier passwordpolicyrepository.xml.

Un fichier par défaut est fourni, mais il ne contient aucune contrainte sur les mots de passe des utilisateurs. Le fichier par défaut est situé dans l'application web ddenterpriseapi mais il n'est pas conseillé de le modifier à cet emplacement à moins de perdre les modifications à la prochaine montée de version de l'outil.

Pour modifier les règles par défaut, la procédure la plus simple est :

- Copiez le fichier par défaut situé à l'emplacement suivant :

<DD Install>/apache-tomcat/webapps/ddenterpriseapi/WEB-INF/ classes/resources/config/passwordpolicyrepository.xml

vers l'emplacement suivant :

<utilisateur>/Application Data/Enterprise Server/ddenterpriseapi/config/passwordpolicyrepository.xml - Modifiez la copie avec un éditeur de texte

- Redémarrez le serveur Tomcat après modification.

Format du fichier passwordpolicyrepository.xml

Le fichier fourni par défaut contient le XML suivant :

<Rules>

<Profil>administrator</Profil>

<Pattern>.*</Pattern>

<MustHaveUpperCase>false</MustHaveUpperCase>

<MustHaveLowerCase>false</MustHaveLowerCase>

<MustHaveNumeric>false</MustHaveNumeric>

<MustHaveSpecialChar>false</MustHaveSpecialChar>

<MustNotContainID>false</MustNotContainID>

</Rules>

<Rules>

<Profil>user</Profil>

<Pattern>.*</Pattern>

<MustHaveUpperCase>false</MustHaveUpperCase>

<MustHaveLowerCase>false</MustHaveLowerCase>

<MustHaveNumeric>false</MustHaveNumeric>

<MustHaveSpecialChar>false</MustHaveSpecialChar>

<MustNotContainID>false</MustNotContainID>

</Rules>

</PasswordPolicyRepository>

Il définit deux règles, une pour le profil des administrateurs DigDash (admin, etc.) et une pour le profil des autres utilisateurs. Les deux règles ont la même syntaxe.

Ces deux profils vous permettent de spécifier une qualité de mot de passe différente pour les administrateurs et les utilisateurs.

Paramètres de règle

| Paramètre | Type | Valeur défaut | Description |

| Profil | Chaîne | administrator user | Nom du profil concerné par cette règle: administrator : la règle concerne les administrateurs DigDash (admin, etc.) user : la règle concerne tous les autres utilisateurs Note : Pour l'instant aucune autre valeur ne sera prise en compte par DigDash Enterprise. |

| Pattern | Chaîne (expression régulière) | .* | Expression régulière optionnelle permettant de spécifier une syntaxe de mot de passe plus complexe, en complément des autres paramètres (Voir paragraphe suivant). .* : n'importe quelle syntaxe est autorisée. Si le mot de passe ne répond pas à l'expression régulière, le mot de passe est rejeté quel que soit sa concordance avec les autres paramètres de la règle. |

| MustHaveUpperCase | Booléen | false | true : le mot de passe doit contenir au moins un caractère majuscule. false : le mot de passe peut ne pas contenir de caractère majuscule. |

| MustHaveLowerCase | Booléen | false | true : le mot de passe doit contenir au moins un caractère minuscule. false : le mot de passe peut ne pas contenir de caractère minuscule. |

| MustHaveNumeric | Booléen | false | true : le mot de passe doit contenir au moins un chiffre. false : le mot de passe peut ne pas contenir de chiffre. |

| MustHaveSpecialChar | Booléen | false | true : le mot de passe doit contenir au moins un caractère qui ne soit une lettre ou un chiffre. false : le mot de passe peut ne pas contenir de caractère qui ne soit une lettre ou un chiffre. |

| MustNotContainID | Booléen | false | true : le mot de passe ne doit pas contenir l'identifiant de l'utilisateur. false : le mot de passe peut contenir l'identifiant de l'utilisateur. |

Grammaire avancée via le paramètre Pattern (expressions régulières)

Le paramètre de règle Pattern permet de définir des contraintes plus évoluées sur les mots de passe en utilisant la syntaxe des expressions régulières.

Ce document n'est pas une référence sur les expressions régulières. Nous ne donnons que quelques exemples d'expressions qui peuvent être utiles à des cas d'usages plus fréquents.

Pour référence, la syntaxe Java Regex est utilisée lors de la vérification du Pattern.

Exemples :

- Tout chaîne : .*

- Spécifier une longueur minimale : .{8,}

- Spécifier une longueur minimale et maximale : .{8,20}

- Interdire les espaces et tabulations : (?=\S+$).*

- Au moins un caractère numérique : (?=.*[0-9]).*

- Au moins un caractère minuscule : (?=.*[a-z]).*

- Au moins un caractère majuscule : (?=.*[A-Z]).*

- Au moins un caractère spécial : (?=.*[@#$%^&+=_\-]).*

Il est possible de grouper ces expressions au sein d'une même expression régulière, par exemple :

((?=.*[0-9])(?=.*[a-z])(?=.*[A-Z])(?=.*[@#$%^&+=])(?=\S+$).{8,})

(Notez les parenthèses autour de la combinaison)