DigDash API REST

DigDash propose une API REST pour interagir avec un certain nombre d'objets DigDash.

Vous pouvez utiliser Swagger pour la tester.

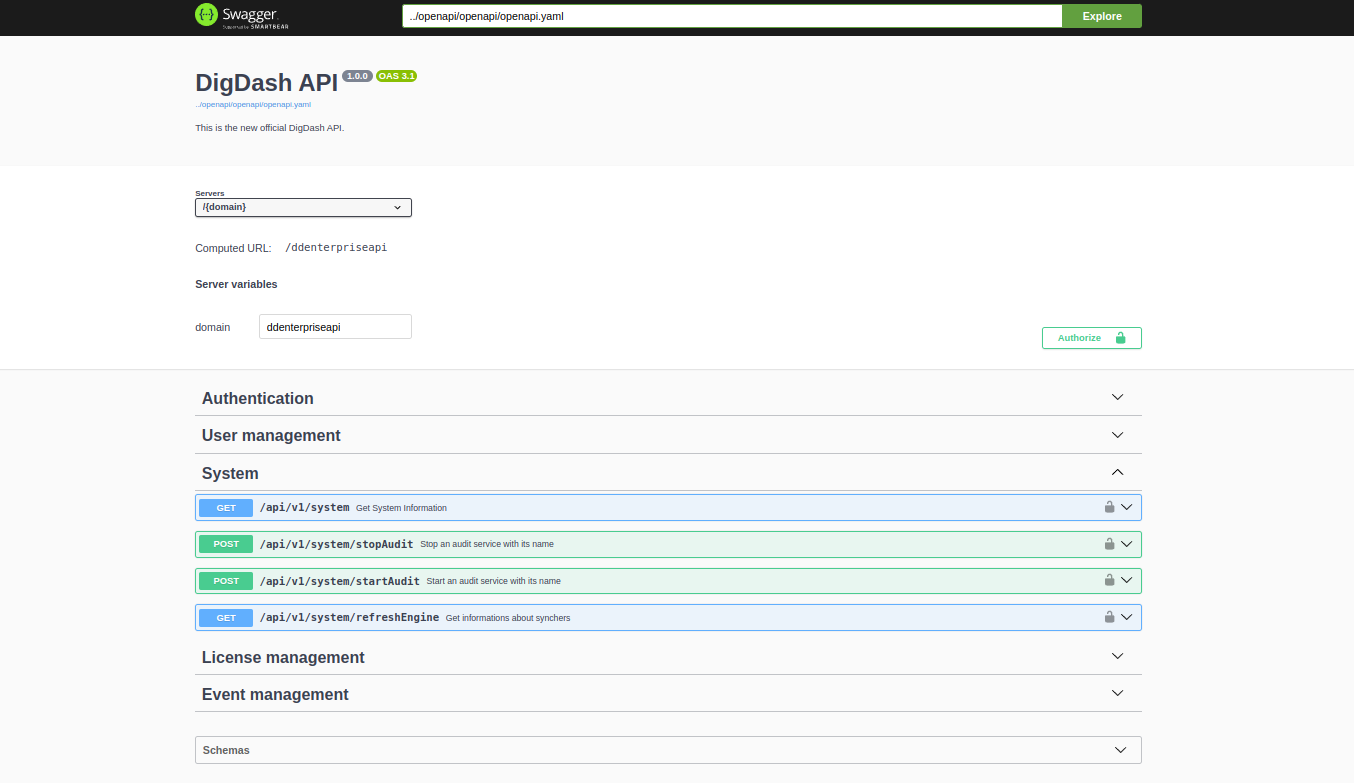

Accéder à Swagger UI

Swagger UI permet de visualiser et d'interagir avec les ressources des API.

Cette interface fournit également une documentation visuelle facilitant leur utilisation.

Pour ouvrir Swagger UI, utilisez le lien suivant :

http://[serveur]:[port]/[domaine]/staticwebcontent/swagger/

dans lequel vous remplacez [serveur], [port] et [domaine] par vos informations.

Par exemple:

http://localhost:8080/ddenterpriseapi/staticwebcontent/swagger/

Vous accéderez ainsi à l'interface avec les ressources des API disponibles, classées par type.

S'authentifier

Afin de pouvoir interagir avec les API, vous devez vous authentifier.

- Cliquez sur le bouton Authorize en haut à droite de la page Digdash API. (Le cadenas ouvert signifie que vous n’êtes pas autorisé.)

➡ La fenêtre Available authorizations (Autorisations disponibles) s'affiche.

Deux méthodes d'autorisation sont actuellement disponibles :

BasicAuth : La méthode Basic Authentification qui permet de s'identifier avec le nom d'utilisateur et mot de passe du LDAP.

BearerAuth : La méthode Bearer Authentification (authentification du porteur) qui utilise des jetons de sécurité appelés jetons de porteur.

La méthode BasicAuth sera utilisée pour la première authentification. Vous pourrez alors générer un jeton de sécurité et utiliser la seconde méthode d'authentification BeareAuth.

S'authentifier via BasicAuth

- Entrez votre nom d'utilisateur et mot de passe Digdash.

- Cliquez sur le bouton Authorize puis, une fois l'authentification effectuée, sur Close.

➡ Le cadenas est à présent fermé, signifiant que vous êtes autorisé.

Créer le jeton de sécurité

Nous allons créer ici le jeton de sécurité Json Web Token (JWT) :

- Allez dans la section Authentication.

- Cliquez pour déplier POST ddenterpriseapi/api/v1/auth/jwt.

- Avant de commencer, vous pouvez visualiser un exemple de requête et en passant sur l'onglet Schema, une description des différents éléments.

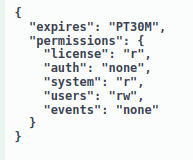

- Cliquez sur Try it out en haut à droit afin de définir votre requête. Celle-ci comprend les éléments suivants :

- targetUser : (Optionnel) Indiquez le nom de l'utilisateur à emprunter. Cela ne fonctionne que si l'utilisateur utilisé pour créer le JWT dispose de l'autorisation (ACL) Admin > Autoriser l'emprunt d'identité.

S'il n'est pas renseigné, l'utilisateur utilisé par défaut est celui connecté, ce qui sera généralement le cas. - expires : (Optionnel mais recommandé) Indiquez la période de validité du JWT spécifiée sous la forme d'une période de temps au format ISO 8601 (c'est-à-dire PT5M pour 5 minutes). Pour plus d'informations, consultez https://en.wikipedia.org/wiki/ISO_8601#Durations. ⚠ Seul le format PnDTnHnMnS est supporté : il est possible de mettre des jours, heures, minutes et secondes mais pas des années, mois ou semaines (PnYnMnWnDTnHnMnS).

- permissions : Définissez les droits pour chaque type d'API : "none" pour aucun droit, "r" pour lecture seule, "rw" pour lecture-écriture.

Par exemple :

- targetUser : (Optionnel) Indiquez le nom de l'utilisateur à emprunter. Cela ne fonctionne que si l'utilisateur utilisé pour créer le JWT dispose de l'autorisation (ACL) Admin > Autoriser l'emprunt d'identité.

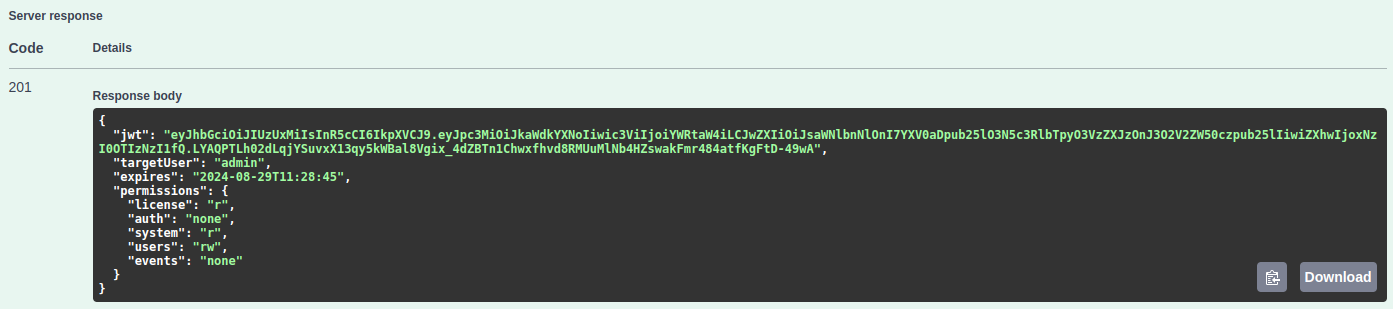

- Cliquez sur le bouton Execute pour générer le jeton (JWT).

➡ La réponse s'affiche dans la section Server response en-dessous.

- Copiez le jeton JWT.

Signature du jeton de sécurité

Une clé privée utilisée pour signer le JWT est générée par défaut. Cette clé est temporaire et est régénérée à chaque redémarrage du serveur.

Pour des raisons de sécurité, il est vivement recommandé d'utiliser votre propre clé privée pour la signature des jetons JWT à l'aide des variables d'environnement suivantes :

- DD_JWT_SECRETKEY_PATH: cette variable permet de définir le chemin vers une clé privée RSA.

- DD_JWT_SECRETKEY: cette variable permet de définir un mot de passe personnalisé.

À noter quer la variable DD_JWT_SECRETKEY_PATH est prioritaire sur la variable DD_JWT_SECRETKEY.

La clé privée RSA peut être générée à l'aide de la commande suivante (nécessite l'outil openssl) :

La clé publique RSA peut être générée à partir de la clé privée à l'aide de la commande suivante (optionnel):

S'authentifier via BearerAuth

Une fois le jeton de sécurité généré, vous pouvez vous authentifier avec cette méthode :

- Cliquez sur le bouton Authorize.

- Dans la section BasicAuth, déconnectez-vous en cliquant sur le bouton Logout.

- Dans la section BearerAuth, collez le jeton JWT dans le champ Value.

- Cliquez sur Authorize.

Ressources API disponibles

Liste des ressources

Les ressources disponibles sont classées par type :

- Authentification : pour la création des jetons de sécurité (JWT)

- User Management : pour la gestion des utilisateurs et des éléments liés : profils, rôles, groupes d'autorisations, etc.

- System : pour les informations système, service d'audit et ordonnanceur.

- License Management : pour la gestion des licences : activation, utilisateurs dans la licence, etc.

- Event Management : pour l'ajout d'évènements avec fireEvent.

Opérations disponibles

Il existe plusieurs types d'opérations pouvant être effectuées via l'API :

- GET : pour obtenir des informations. Par exemple, la liste des utilisateurs ou les informations système.

- POST : pour créer des éléments. Par exemple, un rôle ou des utilisateurs dans une licence.

- PATCH : pour mettre à jour des éléments (remplace seulement les données à mettre à jour). Par exemple, un utilisateur ou un groupe d'autorisations.

- PUT : pour remplacer des éléments (écrase toutes les données et les remplace).

- DELETE : pour supprimer des éléments. Par exemple, des autorisations d'un utilisateur.

Envoi de requêtes

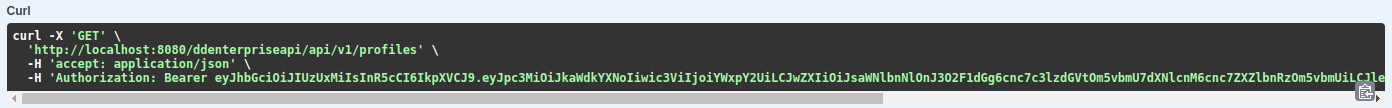

Lorsque vous y êtes autorisé, vous pouvez effectuer des requêtes :

- Développez une ressource avec laquelle vous souhaitez effectuer une opération. Le cadenas fermé signifie que vous êtes autorisé.

- Avant de commencer, vous pouvez visualiser un exemple de requête et en passant sur l'onglet Schema, une description des différents éléments.

- Dans la fenêtre de méthode développée, cliquez sur Try it out (Essayer) .

- Spécifiez les valeurs des paramètres si nécessaire. Une description est donnée dans le tableau ci-dessous.

- Cliquez sur Execute.

➡ La requête est exécutée et la réponse s'affiche.

Un en-tête d'autorisation du porteur est automatiquement utilisé pour vos demandes.

Swagger propose également des lignes de commande curl lors de l'exécution des requêtes afin d'aider à tester ou coder un outil en dehors du navigateur (dans un script par exemple).

À noter qu'il faut spécifier, que soit pour curl ou un autre outil, les entêtes HTTP "Accept" (format du contenu à récupérer) et "Content-Type" (format du contenu envoyé) pour que les requêtes fonctionnent correctement. Ces deux entêtes peuvent prendre les valeurs "application/json" pour du json ou "application/xml" pour du xml.

Paramètres

| User management | |

| includes | Vous pouvez ajouter les rôles, autorisations (acls) et/ou groupes d'autorisations (groupacls) au résultat de la requête. |

| id (obligatoire) | Spécifiez le nom de l'utilisateur, rôle.. selon l'API à utiliser pour l'opération. |

| resolveProfiles | Si défini à true, si l'utilisateur a un profil, ce sont les informations du profil qui seront affichées. Par exemple, si l'utilisateur a des rôles issus d'un profil, ce sont les rôles du profil qui seront affichés et non pas les rôles propres à l'utilisateur. |

| License management | |

| pattern | Vous pouvez spécifier une expression régulière permettant de filtrer les utilisateurs à récupérer. Par exemple, le pattern test.* va récupérer tous les utilisateurs dont le nom commence par test. |

Expiration de l'authentification

Lorsque le jeton de sécurité (JWT) expire, vous recevez une réponse 401: "Unauthorized".

L'en-tête d'autorisation du porteur est toujours présent pour vos demandes, mais le jeton a expiré. Lorsque cela se produit, vous devez vous déconnecter de BearerAuth et générer un nouveau jeton d'accès.

- Cliquez sur le bouton Authorize pour ouvrir la fenêtre Available authorizations.

- Cliquez sur le bouton Logout en dessous de BearerAuth.

- Cliquez sur Close pour Fermer.

- Générez un nouveau jeton d'accès comme décrit dans le paragraphe S'authentifier.